w I-LO w Tarnowie

Materiały dla uczniów liceum

Wyjście Spis treści Wstecz Dalej

Autor artykułu: mgr Jerzy Wałaszek

©2026 mgr Jerzy Wałaszek

|

Serwis Edukacyjny w I-LO w Tarnowie

Materiały dla uczniów liceum |

Wyjście Spis treści Wstecz Dalej

Autor artykułu: mgr Jerzy Wałaszek |

©2026 mgr Jerzy Wałaszek

|

|

Kanał transmisyjny jest drogą, trasą, po której przesyłane są informacje w postaci bitów. Kanały transmisyjne mogą być przewodowe, światłowodowe lub radiowe.

Pierwsze sieci komputerowe powstały niedługo po powstaniu pierwszych komputerów elektronicznych. Spowodowane to było chęcią udostępnienia drogiego komputera centralnego (ang. mainframe computer) wielu użytkownikom:

Komputer centralny w latach 60-tych XX wieku

Do komputera centralnego podłączone były tzw. terminale sieciowe, na których pracowali użytkownicy sieci. Terminale były dużo prostsze w budowie od komputera centralnego, który zajmował się obliczeniami i głównym przetwarzaniem danych. Terminale służyły zwykle do przygotowywania informacji dla komputera centralnego oraz do otrzymywania wyników obliczeń z tego komputera. Używanie terminali pozwalało bardziej efektywnie wykorzystywać moc obliczeniową komputera centralnego. Tego typu rozwiązania stosowane są do dzisiaj.

|

Głównym celem sieci komputerowej (ang. computer network) jest wymiana informacji pomiędzy komputerami tworzącymi tę sieć. Współczesne sieci komputerowe są bardzo skomplikowane i poznamy tylko ich podstawowe funkcje. Pełną wiedzę zdobywa się na specjalistycznych studiach informatycznych.

Zdefiniujmy najpierw podstawowe słownictwo:

|

Sieć komputerowa (ang. computer network) Zbiór komputerów rozmieszczonych na pewnym obszarze i połączonych ze sobą kanałami transmisyjnymi w celu wymiany informacji. |

|

Serwer sieciowy (ang. network server) Wydzielony w sieci komputer, zwykle o dużej mocy obliczeniowej i pojemnych dyskach twardych, który steruje pracą sieci i udostępnia różne usługi - pocztę elektroniczną, składowanie plików i programów, dostęp do Internetu, komunikację i wymianę danych w obrębie sieci, itp. |

|

Administrator sieci, admin (ang. network administrator) Osoba legitymująca się studiami informatycznymi o kierunku związanym z zarządzaniem i administrowaniem sieci komputerowych, posiadająca wieloletnie doświadczenie w pracy z sieciami. ich konfiguracją oraz utrzymaniem. Odpowiada za całość funkcjonowania sieci, ustawia różne serwisy dla użytkowników, zarządza kontami użytkowników oraz ich prawami dostępu do zasobów sieciowych, reaguje na ataki z Internetu, aktualizuje oprogramowanie sieciowe. Administrator sieci jest wydzielonym zawodem informatycznym. Zawodów informatycznych jest dzisiaj ponad 20. Są to określone specjalizacje, które wymagają dedykowanych studiów, podobnie jak specjalizacje lekarskie: kardiolog, okulista, dentysta, chirurg... |

|

Stacja robocza, terminal sieciowy (ang. workstation) Komputer podłączony do sieci, korzystający z jej zasobów.

|

|

Użytkownik sieci (ang. network user) Osoba pracująca na terminalu sieciowym. Użytkownicy posiadają w sieci różne prawa (np. dostępu do wybranych usług lub zasobów). Użytkownik o największych prawach jest awatarem (ang. avatar). |

LAN (ang. Local Area Network) - sieć lokalna:

Jest to mała sieć komputerowa zawierająca do kilkuset komputerów zgrupowanych fizycznie na niedużym obszarze, takim jak szkoła, biuro firmy, lotnisko, szpital, fabryka, instytut naukowy, itp. Kanały transmisyjne realizowane są zwykle za pomocą kabli elektrycznych lub radia (przykładem jest standard Ethernet).

MAN (ang. Metropolitan Area Network) - sieć miejska:

Jest to duża sieć komputerowa zawierająca dziesiątki tysięcy komputerów, która rozprzestrzenia się na większym obszarze, obejmującym od kilku budynków do granic strefy miejskiej. Cechuje się szybką transmisją danych. Zwykle sieć posiada kilkunastu różnych właścicieli, którzy zarządzają jej fragmentami. Kanały transmisyjne realizowane są zwykle za pomocą światłowodów o dużej przepustowości lub techniką radiową.

WAN (ang. Wide Area Network) - sieć rozległa:

Jest to sieć komputerowa pokrywająca rozległy obszar wykraczający poza granice miast, regionów, a nawet państw. Przykładem największej sieci WAN jest Internet oplatający całą Ziemię, a wkrótce również obecny w kosmosie. Ilość komputerów wchodzących w skład tej sieci zwykle nie jest ograniczona i liczy się ją milionami sztuk. Typowymi kanałami komunikacyjnymi w sieciach WAN są linie telefoniczne, połączenia krótkofalowe oraz kanały satelitarne. Sieci WAN często łączą ze sobą sieci LAN i MAN w większe grupy.

|

| Bob Metcalfe |

Na początku lat siedemdziesiątych ubiegłego wieku w Centrum Badawczym Korporacji Xerox w Palo Alto (znanego w świecie pod nazwą PARC - ang. Palo Alto Research Center) naukowiec o nazwisku Bob Metcalfe zaprojektował i przetestował pierwszą na świecie sieć komputerową Ethernet (sieć komputerowa to grupa komputerów połączonych ze sobą kanałami transmisyjnymi do wymiany danych cyfrowych). W trakcie prac nad znalezieniem sposobu przyłączenia komputera "Alto" firmy Xerox do drukarki Metcalfe wynalazł rozwiązanie problemu fizycznego połączenia urządzeń za pomocą kabli elektrycznych. Rozwiązanie to nazwał Ethernet. Sieci Ethernet stały się od tego czasu najpopularniejsze na całym świecie i najpowszechniej używane. Standard Ethernet rozwijał się i obejmował coraz więcej nowych rozwiązań i technologii wraz z dojrzewaniem idei sieci komputerowych, lecz podstawy działania pozostały w zasadzie takie same jak w pierwszej sieci opracowanej przez Metcalfe'a. Pierwotny Ethernet realizował wymianę danych poprzez pojedynczy kabel, który współdzieliły wszystkie urządzenia w danej sieci. Po podłączeniu jakiegoś urządzenia do takiego kabla mogło ono prowadzić wymianę danych z dowolnym innym urządzeniem, które było również podłączone do tego kabla. Zasada ta pozwala rozbudowywać sieć w celu dołączania nowych urządzeń bez konieczności modyfikacji tych urządzeń, które już są dołączone do sieci.

Ethernet jest technologią niedużych, lokalnych sieci komputerowych, które zwykle działają w obrębie pojedynczego budynku, łącząc urządzenia znajdujące się blisko siebie. Długość kabla Ethernet zwykle nie przekracza kilkaset metrów. Nowoczesne rozwiązania pozwoliły zwiększyć te odległości do dziesiątek kilometrów. W transmisji danych stosowane są protokoły komunikacyjne. Protokół sieciowy jest zbiorem zasad, wg których prowadzona jest wymiana danych w sieci. Odpowiada on językowi ludzi. Aby czytać ten artykuł, musisz rozumieć język polski. Podobnie, aby dwa urządzenia w sieci komputerowej mogły wymieniać ze sobą dane, muszą oba rozumieć ten sam protokół komunikacyjny.

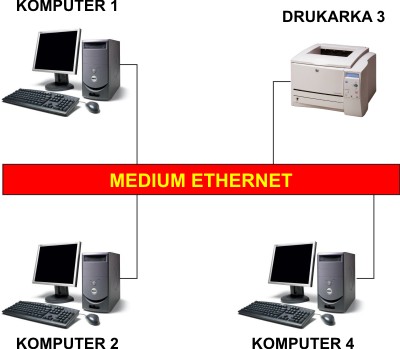

Ponieważ sygnał w medium Ethernet dociera do każdego podłączonego węzła, adres docelowy jest niezbędny do określenia zamierzonego odbiorcy ramki sieciowej.

|

Przykładowo na powyższym rysunku gdy komputer 2 wysyła dane do drukarki 3, to ramkę sieciową odbierają również komputery 1 i 4. Jednakże, gdy węzeł odbiera ramkę, to sprawdza adres odbiorcy, aby dowiedzieć się, czy jest ona dla niego przeznaczona. Jeśli nie, odrzuca ramkę, nie czytając nawet jej zawartości. W sieci Ethernet istnieje tzw. adres rozsiewczy (ang. broadcast address), który dotyczy wszystkich węzłów w sieci. Jeśli adres docelowy w ramce jest adresem rozsiewczym, to ramka zostanie odczytana i przetworzona przez wszystkie węzły. System ten pozwala rozsyłać w sieci różne wiadomości sterujące.

Ethernet steruje przesyłem danych pomiędzy węzłami sieci za pomocą technologii CSMA/CD (ang. Carrier-Sense Multiple Access with Collision Detection - wielodostęp z wykrywaniem sygnału nośnego oraz wykrywaniem kolizji). Gdy jeden z węzłów w sieci Ethernet przesyła dane, wszystkie pozostałe węzły "słyszą" tę transmisję. W trakcie transmisji protokół zabrania innym węzłom rozpoczynania własnej transmisji - nie miałoby to sensu, ponieważ doszłoby do zakłócenia obu sygnałów, i żaden z węzłów nie byłby w stanie przesłać swoich danych - to zupełnie tak samo, jak dwóch lub więcej ludzi próbuje jednocześnie coś mówić, zakłócając się nawzajem. Gdy pewien węzeł chce transmitować dane, czeka aż medium będzie wolne od innych transmisji - czyli do momentu, gdy przestanie wykrywać sygnał nośny. Dopiero wtedy próbuje wysłać swoją ramkę danych.

Może się jednakże zdarzyć, iż w tym samym momencie inny węzeł wykrył koniec transmisji i sam również rozpoczął swoją własną transmisję. Węzły Ethernet nasłuchują medium w trakcie wysyłania swoich danych, aby upewnić się, że są jedynymi transmitującymi w tym czasie dane. Jeśli "usłyszą" swoje sygnały wracające w postaci zniekształconej, co zdarza się, gdy inny węzeł rozpocznie w tym samym czasie transmisję, to "wiedzą", że doszło do kolizji. Pojedynczy segment Ethernet czasami jest nazywany domeną kolizyjną, ponieważ żadne dwa węzły nie mogą w nim przesyłać danych w tym samym czasie bez wywołania kolizji. Gdy węzły wykryją kolizję, przerywają transmisję, odczekują przypadkowy okres czasu i ponawiają próbę wysłania ramki, gdy wykryją ciszę w medium.

Przypadkowa długość przerwy jest bardzo ważną częścią protokołu. Gdy dwa węzły wchodzą ze sobą w kolizję po raz pierwszy, to oba będą musiały ponownie przesyłać dane. Przy następnej nadarzającej się okazji oba węzły uczestniczące w poprzedniej kolizji będą posiadały dane przygotowane do wysłania. Gdyby wysyłały te dane przy pierwszej ciszy w medium, to najprawdopodobniej doszłoby między nimi do kolejnej kolizji, a później do następnej, następnej... Dzięki przypadkowemu okresowi opóźnienia sytuacja taka jest mało prawdopodobna i jeden z węzłów jako pierwszy zacznie transmisję. Wtedy drugi, zgodnie z protokołem, będzie musiał czekać na ponowną ciszę w sieci. Przypadkowość przerw gwarantuje, iż każdy z węzłów posiada równe szanse w dostępie do medium i będzie mógł wysłać swoje dane.

Do aktywnych urządzeń sieci LAN należą:

regenerator

(repeater) – jest

urządzeniem pracującym w warstwie fizycznej modelu

OSI, stosowanym do łączenia segmentów kabla

sieciowego. Regenerator odbierając sygnały z jednego

segmentu sieci wzmacnia je, poprawia ich parametry czasowe i

przesyła do innego segmentu. Może łączyć segmenty sieci o

różnych mediach transmisyjnych. regenerator

(repeater) – jest

urządzeniem pracującym w warstwie fizycznej modelu

OSI, stosowanym do łączenia segmentów kabla

sieciowego. Regenerator odbierając sygnały z jednego

segmentu sieci wzmacnia je, poprawia ich parametry czasowe i

przesyła do innego segmentu. Może łączyć segmenty sieci o

różnych mediach transmisyjnych.

|

koncentrator

(hub) – jest czasami

określany jako wieloportowy regenerator. Służy do tworzenia

fizycznej gwiazdy przy istnieniu logicznej struktury szyny

lub pierścienia. Pracuje w warstwie 1

(fizycznej) modelu OSI. Pakiety wchodzące przez jeden

port są transmitowane na wszystkie inne porty. Wynikiem tego

jest fakt, że koncentratory pracują w trybie half-duplex

(transmisja

tylko w jedną stronę w tym samym czasie). koncentrator

(hub) – jest czasami

określany jako wieloportowy regenerator. Służy do tworzenia

fizycznej gwiazdy przy istnieniu logicznej struktury szyny

lub pierścienia. Pracuje w warstwie 1

(fizycznej) modelu OSI. Pakiety wchodzące przez jeden

port są transmitowane na wszystkie inne porty. Wynikiem tego

jest fakt, że koncentratory pracują w trybie half-duplex

(transmisja

tylko w jedną stronę w tym samym czasie).Obecnie rezygnuje się ze stosowania hubów, zastępując je przełącznikami, które są wydajniejsze i pozwalają zwiększyć szybkość transmisji w sieci.

|

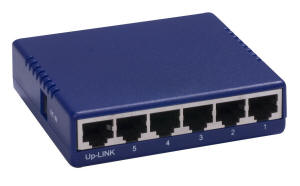

przełącznik

(switch) – są urządzeniami

warstwy łącza danych (warstwy 2) i

łączą wiele fizycznych segmentów LAN

w jedną większą sieć. Przełączniki działają podobnie do

koncentratorów z tą różnicą, że transmisja pakietów nie

odbywa się z jednego wejścia na wszystkie wyjścia

przełącznika, ale na podstawie adresów

MAC kart sieciowych przełącznik uczy się, a następnie

kieruje pakiety tylko do konkretnego odbiorcy co powoduje

wydatne zmniejszenie ruchu w sieci. W przeciwieństwie do

koncentratorów, przełączniki działają w trybie

full-duplex

(jednoczesna transmisja w obu

kierunkach). przełącznik

(switch) – są urządzeniami

warstwy łącza danych (warstwy 2) i

łączą wiele fizycznych segmentów LAN

w jedną większą sieć. Przełączniki działają podobnie do

koncentratorów z tą różnicą, że transmisja pakietów nie

odbywa się z jednego wejścia na wszystkie wyjścia

przełącznika, ale na podstawie adresów

MAC kart sieciowych przełącznik uczy się, a następnie

kieruje pakiety tylko do konkretnego odbiorcy co powoduje

wydatne zmniejszenie ruchu w sieci. W przeciwieństwie do

koncentratorów, przełączniki działają w trybie

full-duplex

(jednoczesna transmisja w obu

kierunkach).

|

most

(bridge) – służy do

przesyłania i ew. filtrowania ramek między dwoma sieciami

przy czym sieci te niekoniecznie muszą być zbudowane w

oparciu o takie samo medium transmisyjne. Śledzi on adresy

MAC

umieszczane w przesyłanych do nich pakietach. Mosty nie mają

dostępu do adresów warstwy sieciowej, dlatego nie można ich

użyć do dzielenia sieci opartej na protokole

TCP/IP

na dwie podsieci IP. To zadanie

mogą wykonywać wyłącznie routery. Analizując adresy

sprzętowe

MAC, urządzenie wie, czy dany

pakiet należy wyekspediować na drugą stronę mostu, czy

pozostawić bez odpowiedzi. Mosty podobnie jak przełączniki

przyczyniają się w znacznym stopniu do zmniejszenia ruchu w

sieci. most

(bridge) – służy do

przesyłania i ew. filtrowania ramek między dwoma sieciami

przy czym sieci te niekoniecznie muszą być zbudowane w

oparciu o takie samo medium transmisyjne. Śledzi on adresy

MAC

umieszczane w przesyłanych do nich pakietach. Mosty nie mają

dostępu do adresów warstwy sieciowej, dlatego nie można ich

użyć do dzielenia sieci opartej na protokole

TCP/IP

na dwie podsieci IP. To zadanie

mogą wykonywać wyłącznie routery. Analizując adresy

sprzętowe

MAC, urządzenie wie, czy dany

pakiet należy wyekspediować na drugą stronę mostu, czy

pozostawić bez odpowiedzi. Mosty podobnie jak przełączniki

przyczyniają się w znacznym stopniu do zmniejszenia ruchu w

sieci.

|

router

– urządzenie wyposażone najczęściej w kilka interfejsów

sieciowych

LAN, pracujący wydajnie procesor i

oprogramowanie zawiadujące ruchem pakietów przepływających

przez router. Zadaniem routera jest łączenie ze sobą wielu

sieci Ethernet. Router łączy te sieci wtedy, gdy wymieniają

ze sobą dane. router

– urządzenie wyposażone najczęściej w kilka interfejsów

sieciowych

LAN, pracujący wydajnie procesor i

oprogramowanie zawiadujące ruchem pakietów przepływających

przez router. Zadaniem routera jest łączenie ze sobą wielu

sieci Ethernet. Router łączy te sieci wtedy, gdy wymieniają

ze sobą dane. |

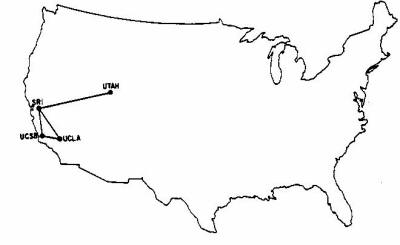

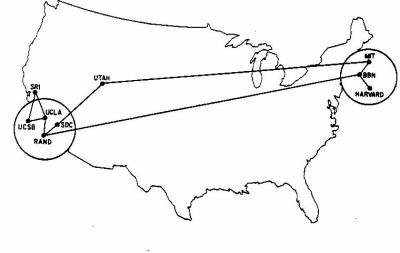

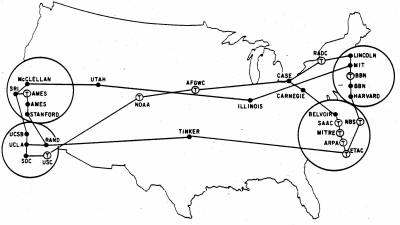

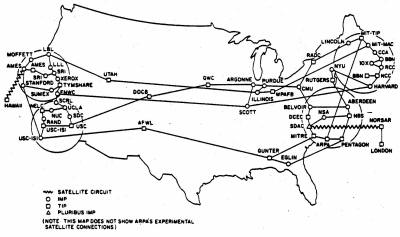

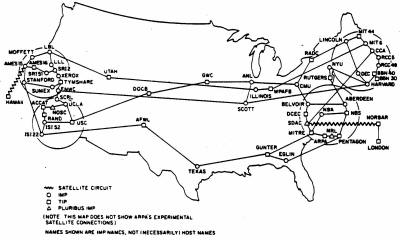

W latach 60-tych ubiegłego wieku panowała zimna wojna pomiędzy dwoma mocarstwami - Związkiem Sowieckim i Stanami Zjednoczonymi. Kryzys kubański pokazał, iż granica wybuchu wojny termojądrowej jest niebezpiecznie cienka. Z tego powodu Departament Obrony USA stworzył Agencję Zaawansowanych Projektów Badawczych ARPA (ang. Advanced Research Project Agency), która zajęła się opracowaniem planów i budową rozległej sieci komputerowej odpornej na atak nuklearny. Pod koniec lat 60 powstaje ARPANET - sieć komputerowa łącząca cztery węzły w różnych regionach południowo zachodnich stanów USA. Podstawową cechą sieci ARPANET jest niezależność węzłów oraz brak centralnego ośrodka. Dzięki temu zniszczenie fragmentu sieci nie powoduje jej zablokowania jako całości.

|

Sieć ARPA Rok 1969 Węzeł 1 UCLA sierpień Węzeł 2 Stanford Research Institute (SRI) październik Węzeł 3 University of California Santa Barbara (UCSB) listopad Węzeł 4 University of Utah grudzień

obok - oryginalny szkic sieci |

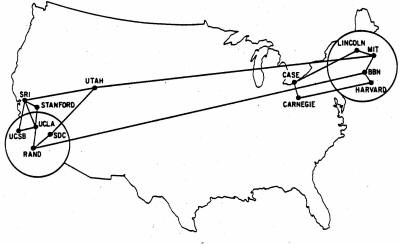

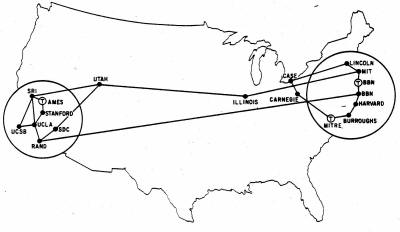

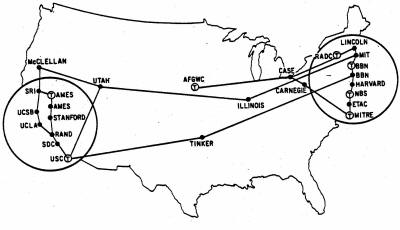

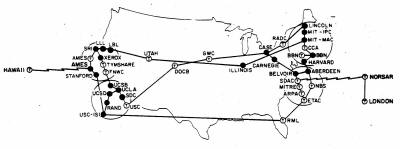

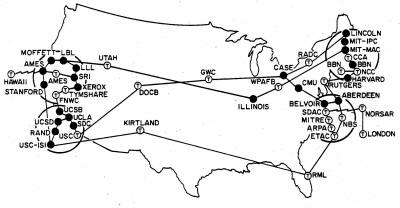

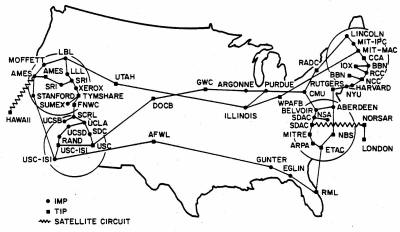

Sieć ARPANET była systematycznie rozbudowywana - dołączano do niej coraz więcej węzłów z innych ośrodków naukowych, instytucji rządowych, banków, firm prywatnych i państwowych.

|

Grudzień, 1969 |

|

Czerwiec, 1970 |

|

Grudzień, 1970 |

|

Wrzesień, 1971 |

|

Marzec, 1972 |

|

Sierpień, 1972 |

|

Wrzesień, 1973 |

|

Czerwiec, 1974 |

|

Lipiec, 1975 |

|

Lipiec, 1976 |

|

Lipiec, 1977 |

Pod koniec lat 80-tych ARPANET objęła swoim zasięgiem całą Ziemię - powstał znany nam Internet.

Internet jest obecnie tworem bardzo skomplikowanym. Powyższy obrazek w dużym uproszczeniu przedstawia jego strukturę. Całość przypomina system nerwowy mózgu człowieka - nie zdziwiłbym się, gdyby w niedalekiej przyszłości okazało się, iż Internet wytworzył samoświadomość. Ale wróćmy do rzeczy.

W przeciwieństwie do sieci lokalnej Internet nie łączy ze sobą pojedynczych komputerów, lecz całe sieci komputerowe. Stąd pochodzi jego nazwa:

INTER NET

między - sieć

Sieci są połączone za pomocą tzw. sieci szkieletowej (ang. backbone network), która zbudowana jest ze szybkich kanałów transmisyjnych oraz komputerów kierujących przepływem danych - routerów. Routery wybierają w sieci szkieletowej najlepsze trasy dla przesyłanych danych oraz dbają o obejścia zablokowanych lub przeciążonych fragmentów sieci. Dzięki nim informacja trafia niezawodnie do odbiorcy.

Komputery w sieci Internet posiadają przydzielone unikalne numery, które służą do ich identyfikacji. Numery te nazywamy adresami IP. Służą one routerom do określania ścieżki przesyłu danych pomiędzy dwoma komputerami w sieci Internet - analogicznie jak w przypadku połączenia telefonicznego. W wersji 4 protokołu internetowego adresy IP składają się z 4 bajtów (nowa wersja protokołu nr 6 definiuje już 16 bajtowe adresy IP). Adres IP zapisujemy jako czwórkę liczb z zakresu od 0 do 255, rozdzielone kropkami:

nnn.nnn.nnn.nnn

gdzie nnn =

0...255

Przykład:

192.193.225.12, 87.66.139.253, 221.188.164.1

Wszystkich możliwych adresów IP jest 256 × 256 × 256 × 256 = 2564 = 4294967296, czyli ponad 4 mld. Ponieważ Internet łączy ze sobą nie pojedyncze komputery, ale całe sieci komputerowe, adresy IP dzielą się na kilka klas (dzisiaj podział ten nie jest już tak sztywny jak dawniej). Adres IP zawiera numer sieci komputerowej oraz numer komputera wewnątrz tej sieci.

W klasie A pierwszy bajt określa numer sieci, a pozostałe 3 bajty są numerem hosta wewnątrz tej sieci:

1...126.hhh.hhh.hhh

Pierwszy bajt może przyjmować wartości tylko od 1 do 126 (0 i 127 są używane do specjalnych celów w sieci). Wynika z tego, iż w klasie A może być tylko 126 dużych sieci komputerowych, a w każdej z nich może znaleźć się 256 × 256 × 256 = 2563 = 16777216 hostów, czyli ponad 16 mln. Ponieważ duże sieci nieefektywnie gospodarują swoimi adresami IP, od 1997 roku mniejsze sieci wypożyczają część numerów klasy A dla swoich hostów. Wymagało to oczywiście odpowiedniej przebudowy oprogramowania routerów, tak aby dane były kierowano do właściwych węzłów, które znajdują się poza siecią posiadającą pulę adresów IP klasy A.

W klasie B dwa pierwsze bajty adresu IP zawierają numer sieci. Pozostałe dwa bajty zawierają numer hosta wewnątrz danej sieci:

128...191.sss.hhh.hhh

Pierwszy bajt przyjmuje wartości od 128 do 191 (64 możliwe wartości). Chodzi o to, aby numer IP klasy B nie wchodził w zakres numerów IP klasy A. Drugi bajt numeru sieci ma wartość dowolną. Zatem w klasie B może być 64 × 256 = 16384 sieci, a w każdej z nich może być do 256 × 256 = 2562 = 65536 hostów.

W klasie C numer sieci zawiera się w 3 pierwszych bajtach. Numer hosta podaje ostatni, czwarty bajt:

192...223.sss.sss.hhh

Pierwszy bajt przyjmuje wartości od 192 do 223 (32 wartości), pozostałe dwa bajty są dowolne, zatem sieci może być 32 × 256 × 256 = 2097152, czyli ponad 2 mln. W każdej z sieci klasy C może wystąpić do 254 hostów (numer 0 i 255 są zarezerwowane na wewnętrzne potrzeby komutacyjne w sieci).

Podsumujmy:

| Klasa | Adres IP | Liczba sieci | Liczba hostów |

| A | 1-126.h.h.h | 126 | 16777216 |

| B | 127-191.s.h.h | 16384 | 65536 |

| C | 192-223.s.s.h | 2097152 | 254 |

Dzisiaj podział na klasy nie jest już tak sztywny jak dawniej. Dzięki rozwojowi oprogramowania sieciowego numery klas A i B mogą być przekierowywane do mniejszych sieci, co umożliwia ich efektywniejsze wykorzystywanie.

| pl | – | domena główna, w tym przypadku oznacza nasz kraj. |

| waw | – | poddomena domeny pl. W domenie pl są również poddomeny krakow, onet, wp, interia, google itp. |

| eduinf | – | poddomena należąca do waw.pl. |

Nazwy domenowe zastępują numery IP. Np. zamiast wpisywać do przeglądarki numer IP 213.180.141.140 (sprawdź to) prościej i czytelniej jest wpisać onet.pl. Pojawia się tylko jeden problem - routery potrzebują adresów IP, zatem w celu nawiązania połączenia w Internecie nazwa domenowa musi zostać przekształcona na odpowiadający jej numer IP. Możemy to porównać z telefonowaniem do kolegi, którego nazwisko znamy, lecz nie wiemy jaki posiada numer telefoniczny. Problem rozwiązujemy wyszukując numer w książce telefonicznej. Na szczęście w sieci Internet również istnieją "książki telefoniczne" dla nazw domenowych. Nazywamy je serwerami nazw domenowych - w skrócie DNS (ang. Domain Name Server).

Połączenie przy pomocy nazwy domenowej wygląda następująco:

Nasz komputer łączy się zatem ze swoim serwerem nazw domenowych DNS i przesyła mu nazwę www.uczniak.pl. Adres IP serwera DNS jest jednym z parametrów konfiguracyjnych połączenia komputera z Internetem, co zobaczysz za chwilę.

Serwer DNS przeszukuje swoją bazę danych w poszukiwaniu nazwy www.uczniak.pl (w praktyce jest to o wiele bardziej skomplikowane, lecz nie będziemy tutaj wchodzić w szczegóły techniczne działania DNS-ów).

Gdy serwer znajdzie adres IP 193.193.12.7 odpowiadający nazwie domenowej www.uczniak.pl, to odsyła go z powrotem do naszego komputera.

Mając numer IP komputera docelowego, nasz komputer może nawiązać z nim połączenie poprzez sieć Internet.

Na podstawie adresu IP zawartego w danych routery stwierdzają, że odbiorca pakietu jest gdzieś w Europie. Kierują zatem dane do serwera europejskiego, np. w Londynie (rzeczywista trasa może być inna, gdyż zależy od faktycznej infrastruktury sieciowej, tutaj chodzi nam jedynie o pokazanie zasady działania tego procesu).

Router w Londynie znów patrzy na adres IP zawarty w pakiecie i na jego podstawie stwierdza, że odnosi się on do jakiejś sieci w Europie Środkowej. Wysyła pakiet do routera w Berlinie.

Router w Berlinie analizuje adres IP zawarty w przesyłanym pakiecie i stwierdza, że jego sieć docelowa leży w Polsce. Przesyła pakiet do routera we Wrocławiu.

Router we Wrocławiu stwierdza, że adres IP pakietu odnosi się do sieci w okolicach Krakowa. Przesyła pakiet do routera w Krakowie.

Router w Krakowie stwierdza, że sieć o danym adresie IP znajduje się w Tarnowie. Pakiet jest przesyłany do routera w Tarnowie, a dalej do routera w I LO w Tarnowie.

W końcu pakiet danych odbiera nasz router szkolny. Teraz na podstawie adresu komputera zawartego w drugiej części adresu IP pakiet danych jest kierowany do właściwego komputera w sieci LAN.

Wejdź na stronę wyszukiwarki google.pl i wpisz hasło:

Otrzymasz około 99.900 wyników, czyli trafień hasła na stronach WWW. Nie jest to zły wynik. To samo hasło wpisz po angielsku:

Teraz liczba haseł wyniesie 1.300.000, czyli ponad 13 razy więcej. Większa liczba trafień zwiększa twoje prawdopodobieństwo znalezienia tego, czego szukasz.

Musisz jednak wiedzieć, że informacje dostępne w sieci nie zawsze są wprowadzane przez kompetentne osoby. Często są to informacje błędne, mylące lub zupełnie nie odnoszące się do opisywanego przez nie zagadnienia. Dlatego nie wolno bezkrytycznie przyjmować za prawdę wszystkiego, co napotkasz w sieci. Musisz nauczyć się oceniać wiarygodność znalezionych informacji. Wymaga to od ciebie dużej wiedzy i rozsądku.

Informację znajdujemy dzięki różnym serwisom wyszukiwawczym, które są obecne w sieci Internet. Poniżej znajduje się lista najpopularniejszych wyszukiwarek, z których korzystają użytkownicy sieci:

Uruchom Notatnik Windows. W pliku notatnika umieść swoje imię, nazwisko, klasę oraz przekopiuj pytanie wg numer swojego stanowiska. Wykorzystując podane wyżej wyszukiwarki, odpowiedz krótko na postawione pytania (w odpowiedzi umieść adres wykorzystanej wyszukiwarki). Zapisz plik notatnika w katalogu ćwiczeniowym i prześlij go za pomocą programu Filezilla na komputer nauczyciela do oceny.

|

Zespół Przedmiotowy Chemii-Fizyki-Informatyki w I Liceum Ogólnokształcącym im. Kazimierza Brodzińskiego w Tarnowie ul. Piłsudskiego 4 ©2026 mgr Jerzy Wałaszek |

Materiały tylko do użytku dydaktycznego. Ich kopiowanie i powielanie jest dozwolone pod warunkiem podania źródła oraz niepobierania za to pieniędzy.

Pytania proszę przesyłać na adres email:

Serwis wykorzystuje pliki cookies. Jeśli nie chcesz ich otrzymywać, zablokuj je w swojej przeglądarce.

Informacje dodatkowe.